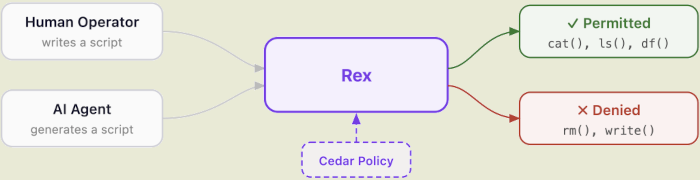

REX может применяться для контроля и ограничения операций, выполняемых скриптами, генерируемыми AI-агентами в процессе выполнения запросов системной автоматизации. При помощи REX владелец хоста может блокировать выполнение нецелевых действий и управлять тем, какие именно операции разрешены, независимо от запросов, поступающих AI-агенту. Подобный подход даёт возможность защититься от нового класса атак, в которых злоумышленники используют подстановку запросов AI-агентам для выполнения действий в системе.

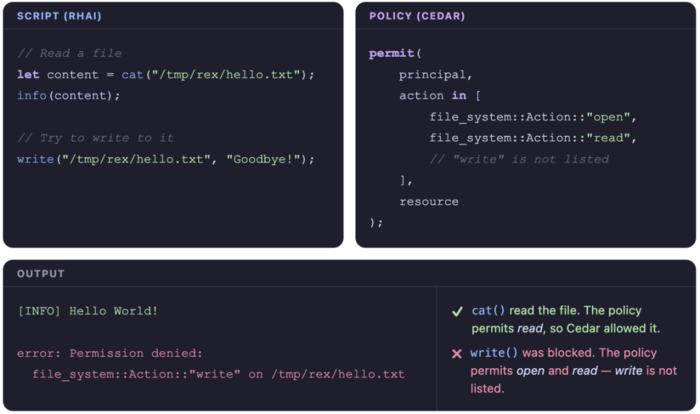

Для написания скриптов в REX применяется язык Rhai, использующий динамическую типизацию и предоставляющий синтаксис, напоминающий смесь JavaScript и Rust. К скрипту привязываются правила на языке Cedar, регламентирующие каждую выполняемую скриптом системную операцию. Скрипты выполняются в изолированном sandbox-окружении, в котором допускаются только явно разрешённые правилами операции с файлами, сетевые возможности, средства управления процессами и прочие системные функции. Каждый системный вызов, такой как открытие, чтение или запись файла, перед выполнением авторизируется в соответствии с заданными правилами.

Модель обеспечения безопасности строится на том, что правила отделены от скриптов и определяются не создателями скриптов или запускающими скрипты, а владельцем сервиса. Для исключения состояния гонки в скриптах и атак через символические ссылки в скриптах по возможности используются файловые дескрипторы, а не пути.

По умолчанию выполняемые движком REX скрипты не имеют прямого доступа к хосту и проводят операции через авторизированные Rust API.

Источник: http://www.opennet.ru/opennews/art.shtml?num=65360