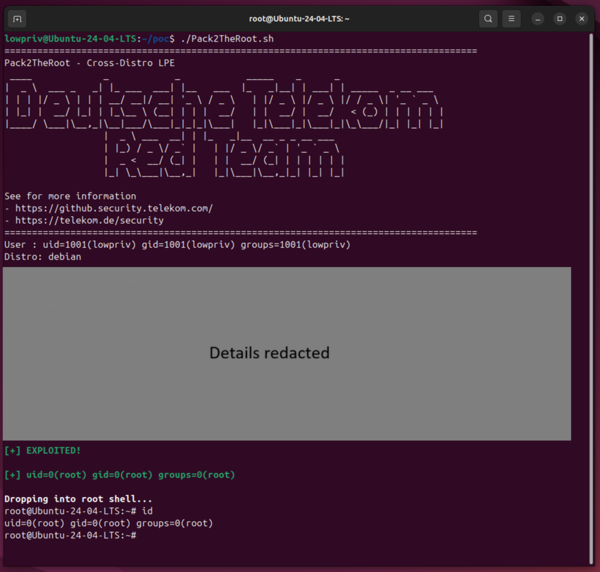

Проблему выявили исследователи из компании Deutsche Telekom пр помощи AI-модели Claude Opus. Подготовлен рабочий эксплоит, действующий в большинстве дистрибутивов с PackageKit, но его и детальную информацию об уязвимости планируют опубликовать позднее, чтобы дать пользователям время обновить свои системы. Возможность эксплуатации уязвимости продемонстрирована в

Ubuntu Desktop 18.04/24.04.4/26.04, Ubuntu Server 22.04 — 24.04,

Debian Desktop 13.4, RockyLinux Desktop 10.1 и Fedora 43 Desktop/Server. Статус устранения уязвимостей в дистрибутивах можно оценить на данных страницах (если страница недоступна, значит разработчики дистрибутива ещё не приступили к рассмотрению проблемы): Debian, Ubuntu, SUSE, RHEL, Gentoo, Arch,

Fedora, FreeBSD.

Уязвимость вызвана состоянием гонки при обработке флагов транзакций в фоновом процессе PackageKit, позволяющем подменить параметры операции в момент между прохождением авторизации и до запуска операции с пакетом. Атакующий может отправить D-Bus-запрос для выполнения операции, допустимой для непривилегированного пользователя, после чего следом отправить повторный D-Bus-запрос. Если повторный запрос придёт до фактического начала выполнения разрешённой операции, можно добиться переопределения флагов уже начатой транзакции и изменения прокэшированного состояния.

Таким образом, уже начатая разрешённая транзакция будет выполнена с не исходными параметрами, а с подменёнными параметрами, переданными во втором запросе. Подменив информацию об устанавливаемом пакете можно вместо разрешённого пакета установить любой другой пакет, в том числе локально сохранённый атакующим. Установка пакета выполняется с правами root, поэтому для получения root-доступа в системе атакующий может добавить в пакет собственный scriptlet, автоматически запускаемый перед или после установки.

Источник: http://www.opennet.ru/opennews/art.shtml?num=65277