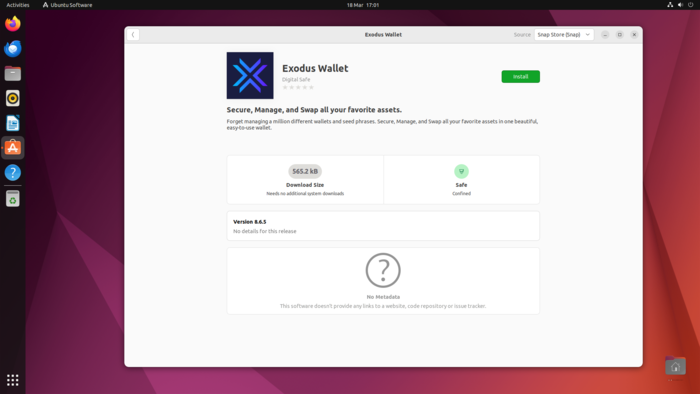

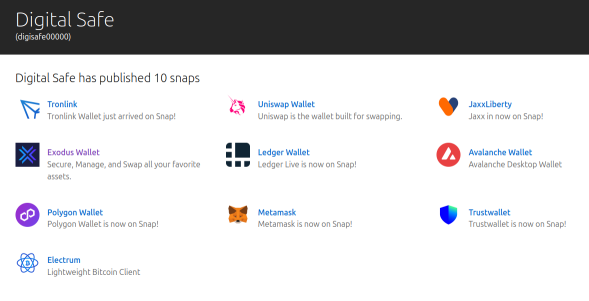

Приложения опубликованы пользователем digisafe00000 под именами, подобными «exodus-build-96567», но в списке приложений выглядят как обычные криповалютные приложения Exodus, Tronlink, Polygon, Electrum, Uniswap, Ladger, Metamask, JaxxLiberty, Avalanche и Trustwallet.

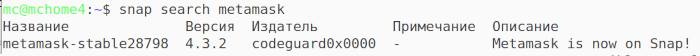

В настоящее время указанные приложения уже удалены из каталога Snap Store, но почти сразу после их удаления они были размещены заново под новым пользователем codeguard0x0000 c немного изменёнными именами пакетов (например, «exodus-build-71776» и «metamask-stable28798»).

Похожая активность наблюдалась в феврале и привела к краже около 9 биткойнов (примерно 500 тысяч долларов) у пользователя, установившего поддельный клиент Exodus. Так как авторы вредоносных приложений легко обходят автоматическую систему проверки публикуемых пакетов в форуме компании Canonical некоторые участники предлагают вообще запретить в Snap Store публикацию неверифицированных приложений, связанных с криптовалютой, по аналогии с тем, как в 2022 году в платформе совместной разработки SourceHut была запрещена публикация криптовалютных проектов.

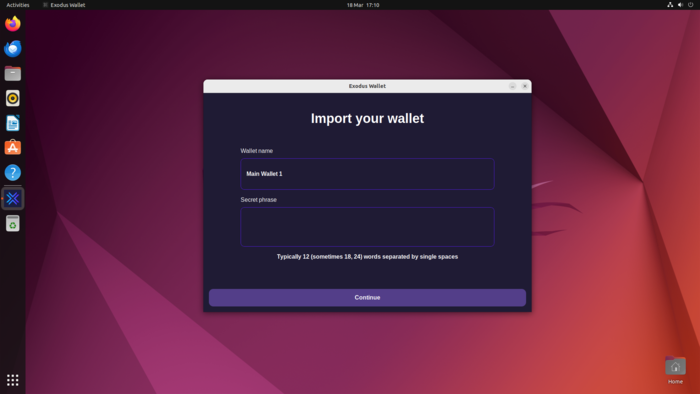

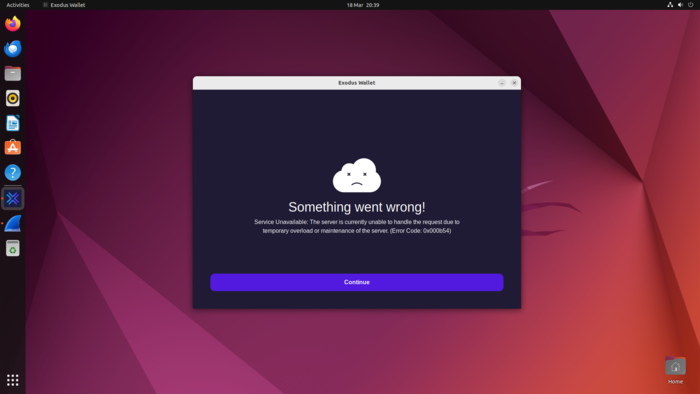

Приложения представляют собой муляжи, выводящие web-страницы с внешнего сайта (например, «http://89.116.111.145:5000/public/exodus/index.html») при помощи обёртки на базе WebKit GTK, симулирующей работу обычного настольного приложения (в февральском инциденте использовались фиктивные приложения, написанные на Flutter). Из функций работает только операция импортирования ключей и восстановления кошелька, а попытки создания нового кошелька завершаются выводом ошибки.

В случае если пользователь выполнит операцию импорта уже существующего кошелька, то связанные с ним фраза восстановления ключей отправляется на сервер злоумышленников, а пользователю показывается сообщение об ошибке восстановления кошелька. Получив доступ к ключам атакующие затем

выводят все средства с кошелька жертвы.

Источник: http://www.opennet.ru/opennews/art.shtml?num=60807