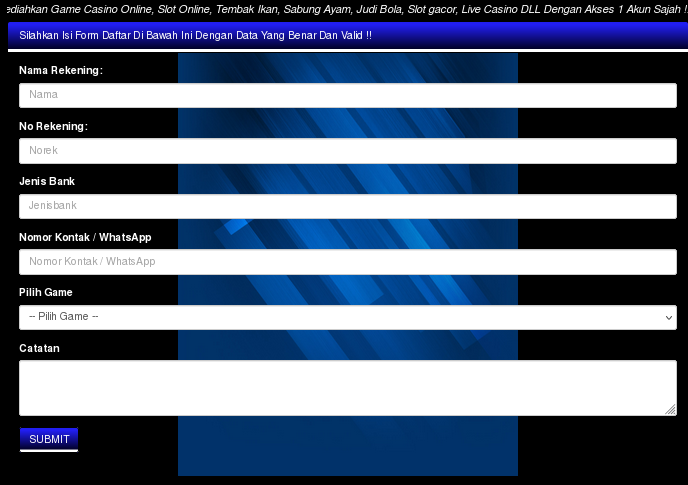

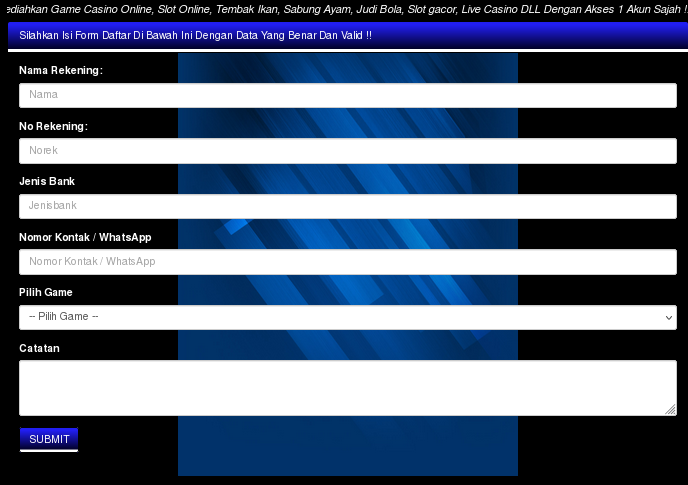

Разработчики дистрибутива NixOS обратили внимание на появление следов вредоносной активности на хосте media.inkscape.org, используемом для загрузки свободного векторного графического редактора Inkscape. В каталоге «/dl/resources/file/«, из которого организована загрузка официальных выпусков Inkscape (/dl/resources/file/inkscape-1.3.tar.xz), появился индексный файл с формой регистрации в Online-казино, отправляющей данные на WhatsApp-номер 855717520276. Потенциально в ходе атаки могли быть скомпрометированы отдаваемые для загрузки файлы с Inkscape. Комментариев об инциденте от представителей проекта Inkscape пока нет.

При этом текст на появившейся странице написан на индонезийском языке, что может свидетельствовать о том, что проект стал жертвой типовой автоматизированной атаки на уязвимые версии программного обеспечения, обеспечивающего работу сайта «media.inkscape.org». На основном сайте www.inkscape.org используется CMS Django 2.2, но хост «media.inkscape.org» размещён на другом сервере. Последнее обновление ветки Django 2.2 (2.2.28) сформировано в апреле 2022 года и включало исправление критической уязвимости, позволявшей осуществить подстановку SQL-кода.

Источник: http://www.opennet.ru/opennews/art.shtml?num=59642