Для обеспечения дополнительной защиты в состав входит дополнение HTTPS Everywhere, позволяющее использовать шифрование трафика на всех сайтах где это возможно. Для снижения угрозы от проведения атак с использованием JavaScript и блокирования по умолчанию плагинов в комплекте поставляется дополнение NoScript. Для борьбы с блокировкой и инспектированием трафика применяются fteproxy и obfs4proxy.

Для организации шифрованного канала связи в окружениях, блокирующих любой трафик кроме HTTP, предлагаются альтернативные транспорты, которые, например, позволяют обойти попытки блокировать Tor в Китае. Для защиты от отслеживания перемещения пользователя и от выделения специфичных для конкретного посетителя особенностей отключены или ограничены API WebGL, WebGL2, WebAudio, Social, SpeechSynthesis, Touch, AudioContext, HTMLMediaElement, Mediastream, Canvas, SharedWorker, Permissions, MediaDevices.enumerateDevices и screen.orientation, а также отключены средства отправки телеметрии, Pocket, Reader View, HTTP Alternative-Services, MozTCPSocket, «link rel=preconnect», модифицирован libmdns.

В новом выпуске:

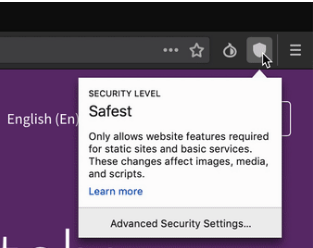

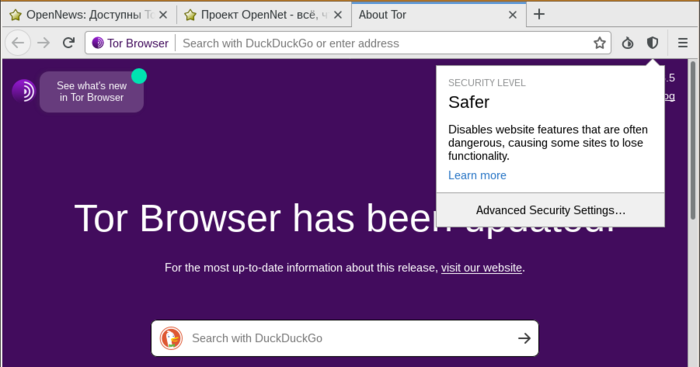

- Проведена реорганизация панели и упрощён доступ к индикатору уровня защиты, который вынесен из меню Torbutton на основную панель. Кнопка Torbutton перенесена в правую часть панели. По умолчанию с панели убраны индикаторы дополнений HTTPS Everywhere и NoScript (можно вернуть в интерфейсе настройки панели).

Индикатор HTTPS Everywhere убран так как он не несёт полезной информации и перенаправление на HTTPS всегда применяется по умолчанию. Индикатор NoScript убран так как браузером предоставляется переключение между базовыми уровнями зашиты, а кнопка NoScript часто вводит в заблуждение предупреждениями, возникающими из-за принятых в Tor Browser настроек. Кнопка NoScript также предоставляет доступ к обширным настройкам, без детального понимания которых изменение параметров может привести к проблемам с приватностью и несоответствию установленного в Tor Browser уровня безопасности. Контроль блокировки JavaScript для конкретных сайтов может быть произведён через секцию дополнительных полномочий в контекстном меню адресной строки (кнопка «i»);

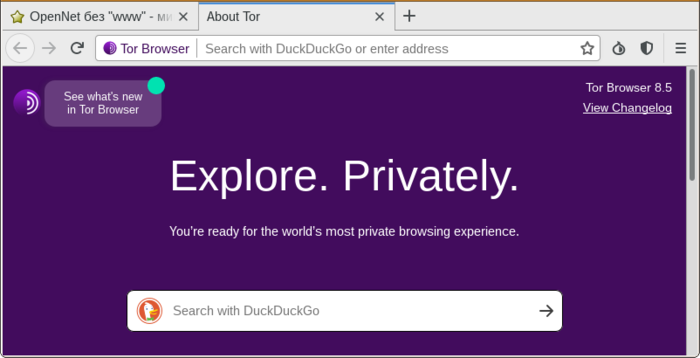

- Откорректирован стиль и обеспечена совместимость Tor Browser c новым оформлением Firefox, подготовленным в рамках проекта «Photon«. Изменено и унифицировано для всех платформ оформление стартовой страницы «about:tor»;

- Представлены новые логотипы Tor Browser.

- Обновлены версии компонентов браузера: Firefox 60.7.0esr, Torbutton 2.1.8, HTTPS Everywhere 2019.5.6.1, te OpenSSL 1.0.2r, Tor Launcher 0.2.18.3;

- Сборки сформированы с флагом «MOZILLA_OFFICIAL«, применяемом для официальных сборок Mozilla.

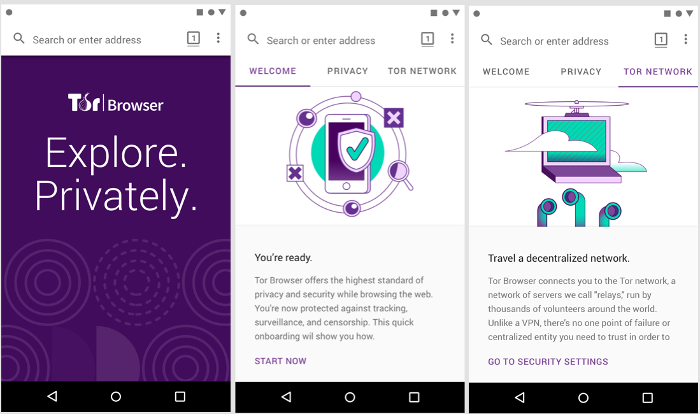

- Подготовлен первый стабильный выпуск мобильной редакции Tor Browser для платформы Android, который построен на кодовой базе Firefox 60.7.0 для Android и допускает работу только через сеть Tor, блокируя любые попытки установки прямого сетевого соединения. В состав включены дополнения HTTPS Everywhere и Tor Button. По функциональности редакция для Android пока отстаёт от настольной версии, но обеспечивает практически тот же по уровень защиты и конфиденциальности.

Мобильная версия размещена в Google Play, но также доступна в форме APK-пакета с сайта проекта. В ближайшее время ожидается публикация в каталоге F-droid. Поддерживается работа на устройствах с Android 4.1 или более новая версией платформы.

Ключевые отличия Tor Browser для Android от Firefox для Android:

- Блокирование кода для отслеживания перемещений. Каждый сайт изолируется от перекрёстных запросов, а все Cookie автоматически удаляются после завершения сеанса;

- Защита от вмешательства в трафик и наблюдения за активностью пользователя. Всё взаимодействие с внешним миром происходит только через сеть Tor и в случае перехвата трафика между пользователем и провайдером атакующий может увидеть только то, что пользователь использует Tor, но не может определить какие сайты открывает пользователь. Защита от вмешательства особенно актуальна в условиях, когда некоторые отечественные операторы мобильной связи не считают зазорным вклиниваться в незашифрованный пользовательский HTTP-трафик и подставлять свои виджеты (Билайн) или рекламные баннеры (Теле2 и Мегафон);

- Защита от определения специфичных для конкретного посетителя особенностей и от отслеживания пользователей с помощью методов скрытой идентификации («browser fingerprinting»). Все пользователи Tor Browser со стороны выглядят одинаково и неотличимы между собой при использовании расширенных методов косвенной идентификации. Например, кроме сохранения идентификатора через Cookie и API локального хранения данных для идентификации могут учитываться специфичные для пользователя список установленных дополнений, часовой пояс, список поддерживаемых MIME-типов, параметры экрана, список доступных шрифтов, артефакты при отрисовке с использованием canvas и WebGL, параметры в заголовках HTTP/2 и HTTPS, манера работы с клавиатурой и мышью;

- Применение многоуровневого шифрования. Помимо защиты HTTPS трафик пользователя при прохождении через Tor дополнительно шифруется как минимум три раза (применяется многослойная схема шифрования, при которой пакеты обёртываются в серию слоёв с применением шифрования по открытым ключам, при которых каждый узел Tor на своём этапе обработки раскрывает очередной слой и знает лишь следующий этап передачи, а лишь последний узел может определить адрес назначения);

- Возможность доступа к блокируемым провайдером ресурсам или централизованно цензурируемым сайтам. По статистике проекта Роскомсвобода 97% блокируемых ныне в РФ сайтов заблокировано неправомерно (находятся в одних подсетях с заблокированными ресурсами). Например, до сих пор остаются заблокированными 358 тысяч IP-адресов Digital Ocean, 25 тысяч адресов Amazon WS и 59 тысяч адресов CloudFlare. Под неправомерную блокировку в том числе подпадают многие открытые проекты, включая bugs.php.net, bugs.python.org, 7-zip.org, powerdns.com и midori-browser.org.

Источник: http://www.opennet.ru/opennews/art.shtml?num=50719